Ogni volta che un Server o un Client Microsoft Windows ha la necessità di risolvere un host name in indirizzo IP e viceversa, prima di mandare la richiesta al Server DNS interroga il file locale chiamato “hosts”. Il file hosts contiene (al suo interno) le regole locali per mappare un indirizzo IP con un hostname.

Questo file può essere utilizzato in diversi scenari. Ad esempio, quando si desidera bloccare un sito Web sul computer, si mappa l’indirizzo locale “127.0.0.1” al nome del sito Web, in questo modo il sito verrà reindirizzato all’indirizzo locale che non trovando nessuna corrispondenza “reale” non apre nessun sito Web.

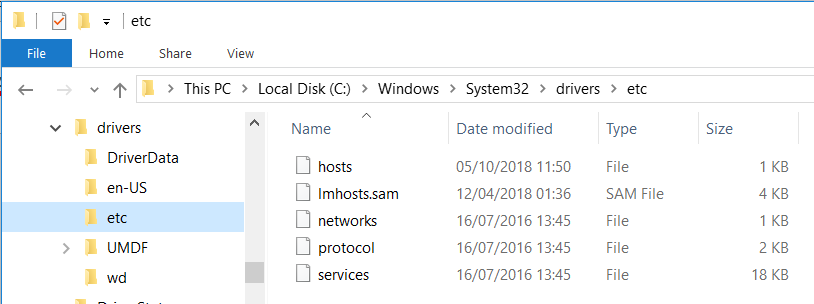

Il file host si trova in “C:\Windows\System32\Drivers\etc\hosts”:

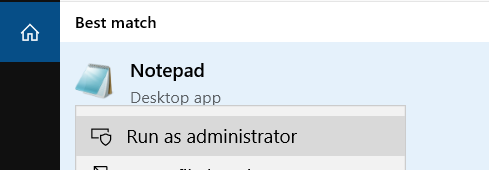

Per modificare il file, sarà necessario aprire un editor di testo con diritti amministrativi.

- Fare clic con il pulsante dx del mouse su Notepad e selezionare Esegui come amministratore:

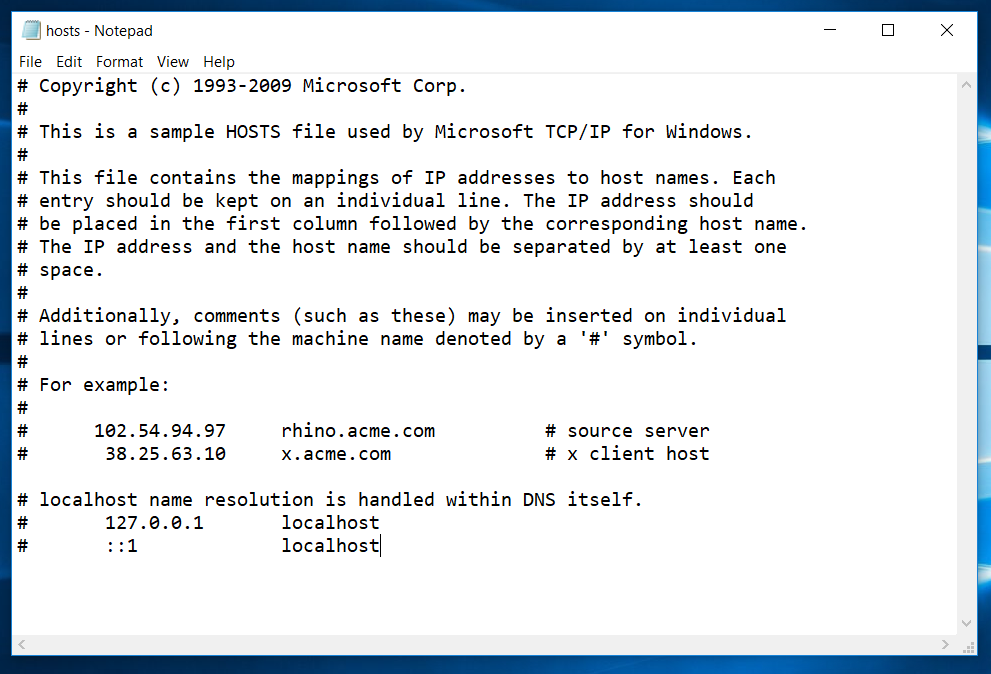

- Quindi aprire il file “hosts”.

Questo file viene spesso utilizzato dagli hacker per fare quello che in gergo viene chiamato “DNS poisoning”

In sostanza, inseriscono nel file hosts un indirizzo IP diverso per un sito Web conosciuto ma che in realtà punta all’indirizzo IP di un sito Web di “phishing” somigliante a quello originale, al fine di rubare username e password o altre informazioni personali.

File host.

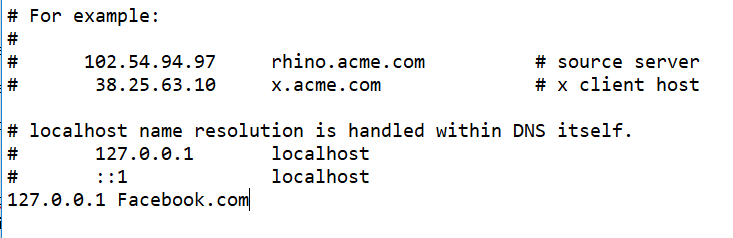

Proviamo ad eseguire un test di quanto descritto in precedenza.

Apriamo il file hosts ed aggiungiamo in basso la seguente stringa…poi salviamo:

127.0.0.1 Facebook.com

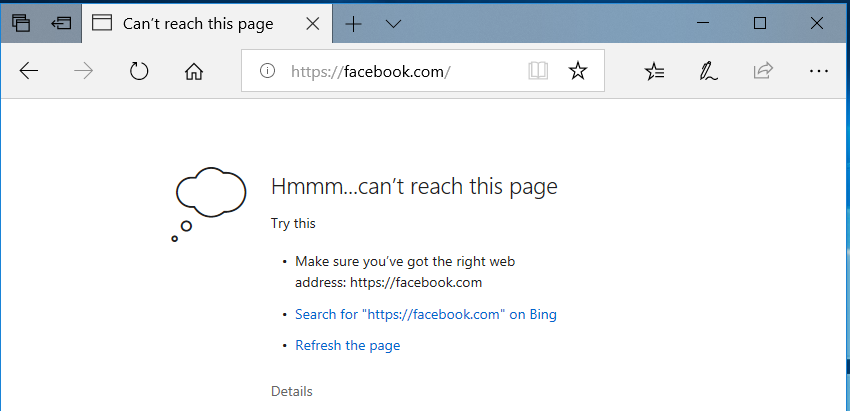

a questo punto apriamo il browser e proviamo a navigare su Facebook.com vedrete che la pagina Web non verrà aperta:

Nota: Con questa procedura è possibile bloccare un sito Web utilizzando solo il file hosts.

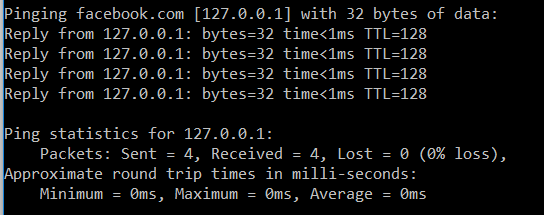

Se provassimo ad eseguire un ping a Facebook.com, avremo in risposta l’indirizzo IP locale che abbiamo inserito nel file. Questo perché trovando una corrispondenza al suo interno non ha la necessità di mandare la richiesta al Server DNS:

Alessandro Romeo